|

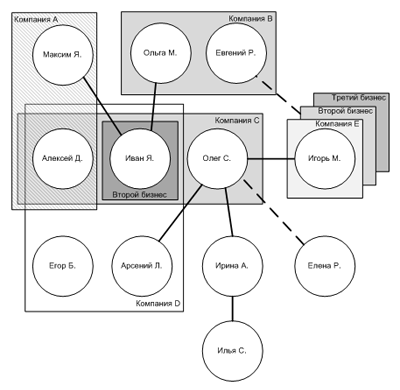

Инструменты расследования. Анализ социальных сетей На сегодняшний день ценность аналитических инструментов, позволяющих визуализировать отношения между людьми, организациями и транзакциями, очевидна. По мнению независимого эксперта в области финансовой информационной безопасности Криса Свекера (Chris Swecker), ранее работавшего на постах помощника главы ФБР и руководителя службы информационной безопасности Bank of America, мошенничества со стороны организованных криминальных групп наносят финансовым институтам наибольший ущерб. И лучший способ борьбы с ними – удар по организации в целом, а не по отдельным ее участникам. Инструментом, дающим аналитикам возможность спланировать и осуществить этот удар, является анализ социальных сетей. Анализ социальных сетей (АСС) эффективно используется для борьбы с отмыванием денег, кражами личности, сетевыми мошенничествами, кибератаками и др. В частности методики АСС использовались при расследовании незаконных операций с ценными бумагами, проводившемся Австралийской комиссией по ценным бумагам и инвестициям (Australian Securities and Investment Commission). Автор ряда книг и эксперт в области безопасности и анализа данных Джисус Мина (Jesus Mena) назвал АСС «техникой интеллектуального анализа данных, представляющей их структуру в виде связанных между собой объектов». Эта техника базируется на таких математических дисциплинах, как теория графов и матричная алгебра, и обеспечивает аналитиков инструментарием, позволяющим моделировать и изучать структуру связей между различными объектами. В соответствии с базовыми теориями два основных инструмента АСС – матрица и диаграмма связей. Соответственно алгоритм работы аналитика с собранными данными включает в себя следующие этапы: создание матрицы (или матриц) связей, построение диаграммы связей (графа), анализ связей. МАТРИЦА СВЯЗЕЙ Матрицы могут быть квадратными, если анализируются однородные объекты (например, люди), и прямоугольными для анализа связей разнородных объектов (например, люди и организации). Принципы их построения идентичны в обоих случаях: наличие связи между объектами помечается выбранным символом в ячейке, лежащей на пересечении соответствующих строки и столбца.

Можно заметить, что квадратная матрица симметрична относительно диагонали, то есть принимается версия: если Алексей знает Сергея, то и Сергей знает Алексея. В диагональных ячейках матрицы проставлены нули, поскольку игнорируется связь человека с самим собой.

Матрицы позволяют сделать связи между различными объектами анализа более наглядными, но еще большей степенью визуализации обладают диаграммы связи. ДИАГРАММА СВЯЗЕЙ Построению диаграммы связи предшествует детальный анализ матрицы. Чтобы диаграмма оказалась максимально удобной и наглядной начинать ее построение следует с объектов, имеющих наибольшее количество связей. Для этого требуется просуммировать показатели строк матрицы для каждого индивида. А если мы имеем дело с прямоугольной (несимметричной) матрицей, то просуммировать нужно и показатели столбцов. Таким образом, диаграмма строится от более активных к менее активным участникам расследования.

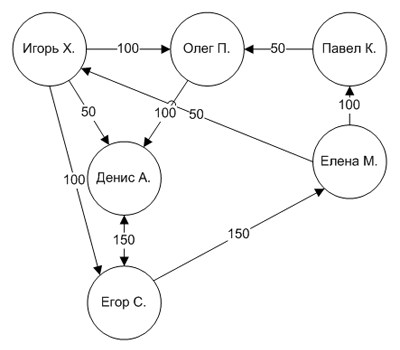

В отдельных случаях диаграмму можно построить сразу, минуя этап создания матрицы, но это возможно только для ситуаций с относительно небольшим количеством объектов анализа. Так, если требуется создать диаграмму связей 150 сотрудников компании, без предварительного формирования матрицы не обойтись. Диаграмма связи позволяет аналитику выявлять неочевидные на первый взгляд закономерности: определять ключевых игроков, важных для коммуникаций участников. Эти сведения могут стать основанием для дальнейшего наблюдения за человеком или проведения с ним беседы. СОЦИАЛЬНЫЕ СЕТИ В простейшей диаграмме связей не учитывается ни направление, ни вес связи. В реальной жизни эти характеристики имеют критическое значение. Например, Сергей может знать Олега, но это не значит, что Олег знает Сергея. Или с партнером по бизнесу исследуемое лицо может иметь гораздо более тесные отношения, чем с клиентом своей компании. И вес, и направление связей можно отобразить с помощью диаграмм социальных сетей, которые представляют собой усовершенствованное развитие матриц и диаграмм связи. В этом случае матрица уже не будет симметричной относительно диагонали.

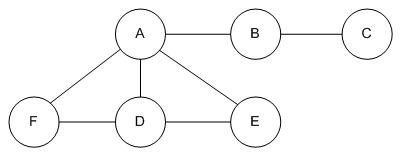

В данном примере каждая связь имеет свою значимость и направление. Таким образом, аналитик получает гораздо более точную картину ситуации и соответственно может давать более точные прогнозы и рекомендации относительно дальнейшего расследования. Если оперировать математическими понятиями, диаграмма социальной сети представляет собой типичный граф, состоящий из множества вершин (объектов) и множества ребер (связей). АНАЛИЗ СВЯЗЕЙ Для того, чтобы эффективно бороться с организованными преступными группами, требуется знать их слабые и наиболее уязвимые места. По мнению профессора Калифорнийского университета социологии Роберта Ханнемана (Robert Hanneman), представители организации, обладающие большим количеством связей являются наиболее влиятельными и важными. И этому есть объяснение, ведь люди с большим количеством связей имеют более широкий доступ к информации, круг знакомств с коллегами и, как следствие, большую возможность влиять на ситуацию в организации. Таким образом, информация о связях между членами группы может указать на ключевых игроков и возможные точки уязвимости. Анализ диаграмм социальных сетей базируется на целом ряде характеристик, и одними из ключевых среди них являются плотность и центрированность. Плотность. Отношение количества связей к общему количеству участников сети. Является мерой скорости, с которой информация может распространяться по сети. Чем больше связей в сети, тем выше скорость, и тем быстрее организация может адаптироваться к новым условиям. Хорошо защищенная сеть содержит избыточное количество связей. Такие сети являются более гибкими и устойчивыми к внешним воздействиям. Решающим моментом при анализе социальных сетей является поиск объектов, обладающих наибольшей важностью внутри группы, то есть наиболее близких к центру сети. Фактически это поиск людей, без которых группа не сможет дальше существовать. Для выявления таких людей существует несколько подходов: • Определение степени вершины. То есть числа связей объекта внутри сети. Участники сети, обладающие наибольшим количеством связей являются наиболее влиятельными в организации. В приведенной сети объект А будет наиболее важным, так как обладает наибольшим количеством связей. В то время как объект С, имея всего одну связь, находится на периферии сети. Для ориентированных сетей этот показатель учитывает соотношение входящих и исходящих связей. В таких сетях объект с более высоким статусом будет иметь существенно более высокую входную степень по сравнению с выходной, то есть его будут знать значительно больше людей, чем знает он сам. • Определение среднего расстояния (близости). В масштабах сети среднее расстояние - это мера близости членов организации друг к другу, за сколько в среднем шагов один член сети может связаться с другим. Центральным по данному показателю будет считаться тот объект, для которого расстояние до остальных вершин минимально. Поскольку путь от центральных объектов к прочим является наиболее простым, они имеют большую вероятность получения информации, циркулирующей в сети, и могут контролировать распространение этой информации. • Определение степени промежуточности (посредничества). Промежуточность – это степень включенности объекта в маршруты связи между другими участниками сети. Фактически промежуточность демонстрирует насколько часто объект лежит на кратчайших путях между другими объектами. Например, в графе перелетов наибольшим показателем промежуточности будут обладать крупные международные аэропорты. Центральным по данному критерию объектом считается тот, что может контролировать наибольшее число путей в сети. АВТОМАТИЗАЦИЯ АНАЛИЗА Методики и инструменты анализа социальных сетей постоянно развиваются. Подходы первого поколения подразумевали выполнение всех работ вручную: построение матриц и диаграмм связей, анализ полученных структур. Например, основатель orgnet.com, специалист по социальным сетям Валдис Кребс (Valdis Krebs) на основании информации, опубликованной в нескольких крупных изданиях, вручную построил карту террористической сети, ответственной за события 11 сентября 2001 года. Инструментарий второго поколения уже включал программные продукты, позволяющие специалистам автоматически строить сети на основании собранных данных. Таким образом, на аналитика возлагалась только задача анализа и интерпретации результатов. Наконец, третье поколение инструментов наделено богатой аналитической функциональностью, позволяющей экспертам работать с большими объемами данных. На текущий момент на рынке программного обеспечения представлено множество инструментов для сбора и ввода данных, построения сетей и их статистического анализа. UCINET URL: www.analytictech.com/ucinet/ Последняя доступная версия 6. Условно-бесплатное ПО: 60 дней бесплатного использования, затем 40$ для студентов, 150$ для профессорско-преподавательского состава, 250$ для компаний. Разработка компании Analytic Technologies служит для анализа социальных сетей. Версии программы часто обновляются. UCINET включает все основные методы анализа и средства преобразования данных. Для визуализации социальной сети используется интегрированная в UCINET программа NetDraw. Продукт совместим с форматом данных Pajek. Pajek URL: pajek.imfm.si Последняя доступная версия 2. Бесплатное ПО. Программа предназначена для анализа больших сетей. Pajek обладает богатыми средствами визуализации сетей, возможностью преобразования данных, поддерживает разные форматы файлов. Продукт позволяет легко создавать визуальные представления взаимосвязей между исследуемыми объектами. STOCNET URL: stat.gamma.rug.nl/stocnet Последняя доступная версия 1.8. Бесплатное ПО. Программа ориентирована на продвинутый статистический анализ социальных сетей и сфокусирована на вероятностных (стохастических) моделях. С большим количеством инструментов можно познакомиться на en.wikipedia.org. Финансовые мошенничества – одна из наиболее активно растущих категорий преступлений. Многие организации закладывают потери от мошенничеств в свои операционные расходы и считают это частью своего бизнеса. Но ввиду роста типов, общего количества и, как следствие, урона от мошенничеств, компаниям, так или иначе, придется уделять этой проблеме больше внимания. Аналитические инструменты, в том числе и методы АСС, играют важную роль в борьбе с преступлениями, и они должны продолжать развиваться. По мнению исполнительного директора по управлению рисками SAS Canada Уэсли Джилла (Wesley Gill): «Анализ социальных сетей – это метод сегодняшнего дня. Сейчас это передний край, но мы не хотим стоять на месте». _________________________________ Источники: 1. «Counterterrorism Analysis Course. Defense Intelligence College: Introduction To Terrorist Intelligence Analysis», GlobalSecurity.org 2. Marilyn B. Peterson «Applications in Criminal Analysis: A Sourcebook», Praeger Paperback, 1998 3. John P Scott «Social Network Analysis: A Handbook», Sage Publications Ltd, 2000 4. Robert Hanneman, Mark Riddle «Introduction to social network methods», 2005 5. Luis R. Izquierdo, Robert Hanneman «Introduction to the Formal Analysis of Social Networks Using Mathematica», 2006 6. Howard Silverstone, Michael Sheetz «Forensic Accounting and Fraud Investigation for Non-Experts», Wiley, 2006 7. Jesus Mena, «Investigative Data Mining for Security and Criminal Detection», 2003 8. Jennifer Kavur, «Fighting Fraud with Social Network Analysis», CIO.com, 2009 9. Jesus Mena «Investigative Data Mining for Security and Criminal Detection», Butterworth-Heinemann, 2002 10. Peter Klerks «The network paradigm applied to criminal organizations: theoretical nitpicking or a relevant doctrine for investigators? Recent developments in the Netherlands», Connections, № 3, 2001 11. Valdis Krebs «Mapping networks of terrorist cells», Connections, №3, 2001 Раздел: Расследования Дата: 02-08-2011 |

№8 - 2013

В октябрьском номере журнала "Безопасность: Информационное обозрение" мы рассмотрели такие важные вопросы, как правила построения кадровой и информационной безопасности компании, выявление рисков корпоративного мошенничества и подбор частного охранного предприятия.

|

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||